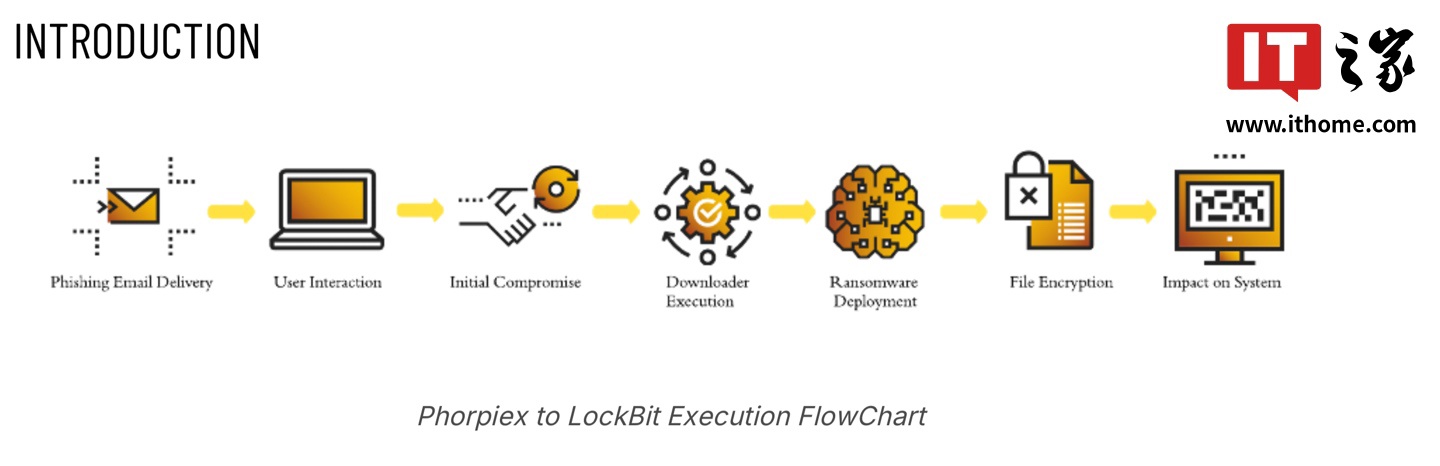

IT之家 5 月 5 日消息,安全公司 Cybereason 发文透露“老牌”恶意脚本 Phorpiex 近日又卷土重来,成为传播 LockBit 3.0 勒索木马的载体,感染了相应脚本的设备会自动下载运行 LockBit 木马,整个攻击流程高度自动化,无需黑客额外远程操作。

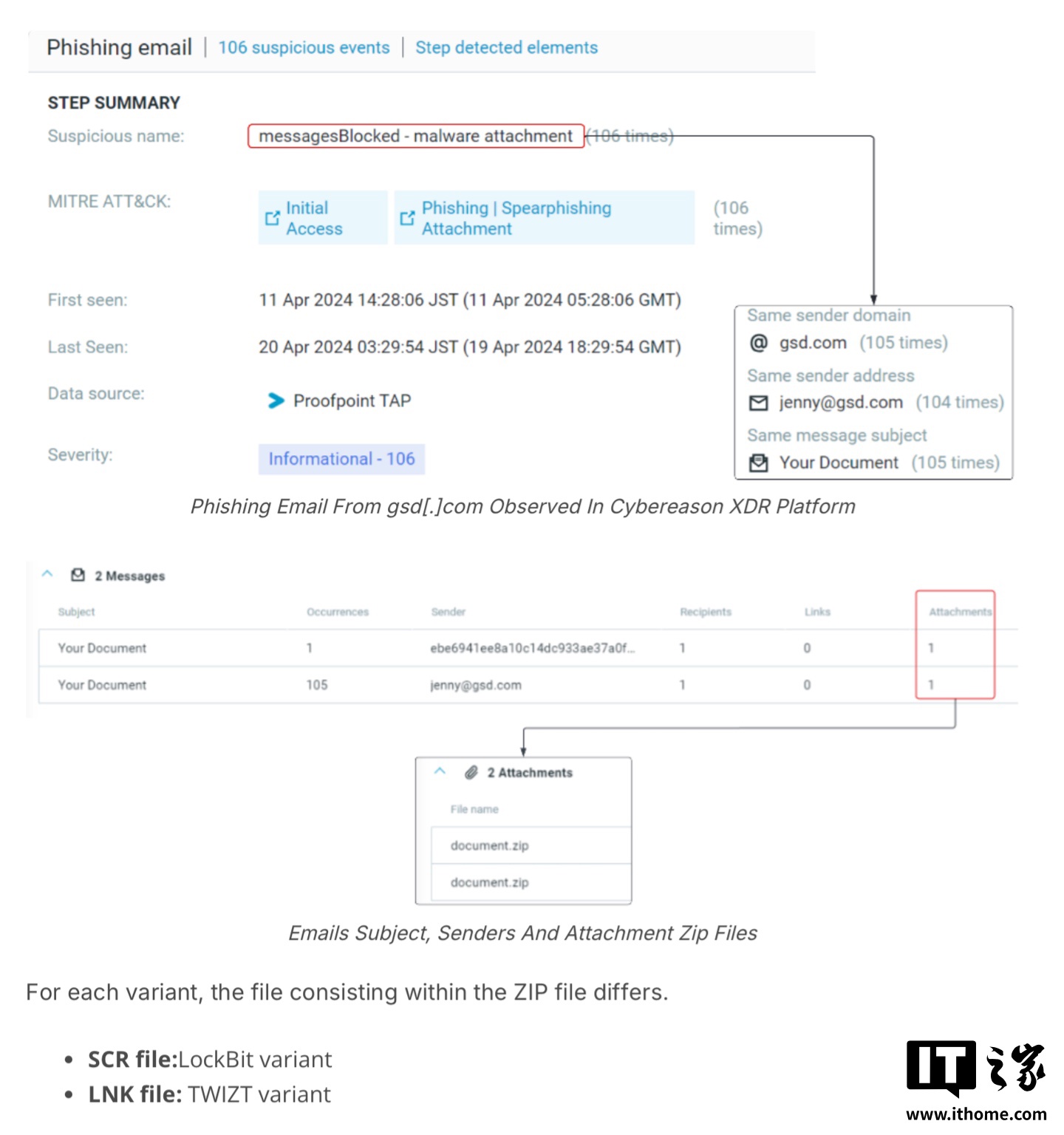

据悉,本次安全公司曝光的 Phorpiex 脚本主要以钓鱼邮件形式传播,相应邮件附带了有隐含脚本的 ZIP 压缩包,用户双击运行压缩包中的 .SCR 文件便会启动脚本,相应脚本一经启动,将连接黑客架设的(C2)服务器,下载名为 lbbb.exe 的勒索木马。在下载前,脚本会先清除受害者设备上的 URL 缓存记录,以保证后续重新下载不受本地缓存干扰,随后才进行一系列勒索木马部署过程。

为隐藏真实行为,相应脚本会多对关键字符串进行加密,并在运行时动态解析函数,只有在执行阶段才会解密并加载所需系统组件。所有下载文件都存放在系统临时文件夹,并以随机文件名命名,以规避特征比对安全软件扫描,在恶意木马成功部署后,相应脚本会删除来源痕迹文件,彻底抹去可供追踪的线索。

回顾这一 Phorpiex 脚本,该脚本于 2010 年首次出现,活跃于各种网络攻击场合,最早相应脚本主要是在受害者电脑上挖数字货币,近年来则是变身为其他恶意木马的载体,用来自动化部署各种恶意内容。

安全公司认为,Phorpiex 具备高度模块化设计,凭借自我复制、自动运行和自动清理痕迹特性,成为各路黑客常用的自动化攻击脚本。

而在 LockBit 方面,相应木马 / 黑客团队最初于 2019 年出现,主打“勒索即服务(IT之家注:Ransomware-as-a-Service)”模式,对全球多地基础设施机构进行无差别攻击以索要赎金,尽管该组织在去年初已被多国执法机构联手打击,但仍有一小撮残余黑客尚存,本次相应黑客借助 Phorpiex 传播 LockBit 3.0,也再次印证了其卷土重来的势头。

“掌”握科技鲜闻 (微信搜索techsina或扫描左侧二维码关注)