原标题:微软提醒组织机构警惕泛滥成灾的礼品卡骗局 来源:cnBeta.COM

随着互联网的普及和不断发展,躲在灰色角落的各种网络安全威胁也愈演愈烈。近年来,我们已经听到大量有关加密劫持、网络钓鱼、以及勒索类恶意软件的报道,且企业组织正在被更多攻击者给盯上。其中许多网络安全威胁,都使用了欺骗性的电子邮件作为攻击媒介,以诱使受害人在设备上安装恶意软件。

针对教育部门,欺骗其购买礼品卡的邮件示例

针对教育部门,欺骗其购买礼品卡的邮件示例今天,软件巨头微软再次发布了面向组织机构的反诈宣传文案,并且强调了已经泛滥成灾的礼品卡骗局。

文中指出,攻击者正在利用企业电子邮件泄露(BEC)。作为一种网络钓鱼技术,其旨在访问企业信息或窃取金钱。

在本例中,攻击者利用了域名抢注,来诱骗受信任误以为发件人是老朋友,且涵盖了房地产、消费品、农业等各个领域。

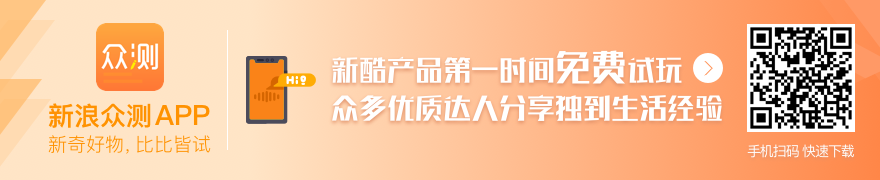

冒充高管的BEC邮件示例

冒充高管的BEC邮件示例在一个典型案例中,行政助理收到了一封伪装成其老板的电子邮件,称其想要鼓励员工在 COVID-19 大流行期间的艰苦工作,因而交代行政人员立即采购一批礼品卡,并通过电子邮件的形式来发放兑换码。

结果粗心的助理在这么做之后,最终发现上司从未发过这封电子邮件。尽管这套流程似乎很简单,但微软还是指出了 BEC 攻击的不同寻常之处。有些时候,攻击者甚至会扮演团队中的多个角色来忽悠受骗者。

在得逞之后,冒名者通常会立即访问特定的站点,以将礼品卡兑换成加密货币或其它形式的资产。在被微软观察到的 120 个冒名顶替域名中,大部分都是在攻击发生数日前抢注的,意味着背后的组织协调性可能也极高。

被BEC邮件诈骗活动盯上的行业分布

被BEC邮件诈骗活动盯上的行业分布微软补充道:我们注意到这些域名并未启用隐私保护,更谈不上欧盟《通用数据保护条例》(GDPR)的合规性。

攻击者为每个冒名顶替域名留下了不同的登记邮件地址(首选 Gmail 等免费邮件服务),且注册人信息似乎也只是自动随机声称的名字和姓氏。

与往常一样,微软再次推荐了自家的 Microsoft Defender for Office 365 服务。除了帮助企业抵御潜在的攻击,它还能够鉴别用户和域名、以及增强员工之间的辨识度等。

“掌”握科技鲜闻 (微信搜索techsina或扫描左侧二维码关注)